Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Уже подписались: 0

Версия

2.1.2

OS(MIN)

Android 5.0+

Язык

Разработчик

Состояние

Куплено

Root

Не требуется

Скачать Fake GPS Location (Pro) v2.1.2 бесплатно на андроид

Fake GPS Location v2.1.2 (Paid)

apk

2.49 Mb

1 013

Google Play

Платное

Версия

2.1.2 (2102)

Архитектуры

Universal

OS(MIN)

Android 5.0+

(API 21)

03.11.2024, 03:59

Файл

fake-gps-donate_212_2102.apk

Имя

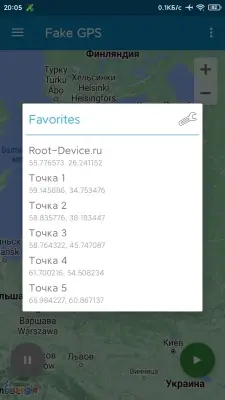

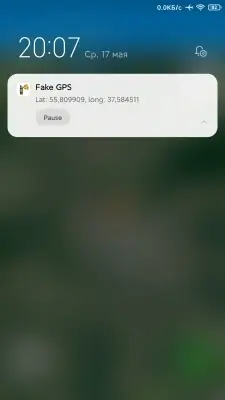

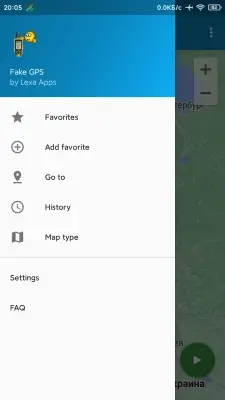

Fake GPS

Пакет

com.lexa.fakegpsdonate

MD5

41c681d675cd6e62b109623ef99d7ff3

SHA-1

bd9cc657d504e3e6e83eac324392938cbad74cce

SHA-256

4a2f5503aa92f5cd824df2640db2a29376d45745fa59bd134ac4a4d0be48cab0

Проверка

Подпись

CN=Lexa, OU=Unknown, O=Unknown, L=NN, ST=Unknown, C=RU

Имя

Lexa

Подразделение

Unknown

Организация

Unknown

Локация

NN

Регион

Unknown

Страна

RU

Действует от

06.06.2010 20:12:35 MSK

Действует до

09.03.2065 20:12:35 MSK

MD5

9485e70d4f3513b4d12a706533c48baa

SHA-1

d7b09b3b885cbe62ab9b3a1a22a70d0c5e32ee84

SHA-256

9a9e439bbec6c271a36794f4bcba152d1ee7b1082b43a66cab95625db2b0ef9d

Серийник

4c0bd703

Схема

v1 + v2 + v3

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

При этом при ручном сканировании через тот же Microsoft Defender никаких детектов не обнаруживается.

При этом при ручном сканировании через тот же Microsoft Defender никаких детектов не обнаруживается.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

67