Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Уже подписались: 3

Версия

166/889

OS(MIN)

Android 4.0.1+

Язык

Состояние

Модификация

Root

Не требуется

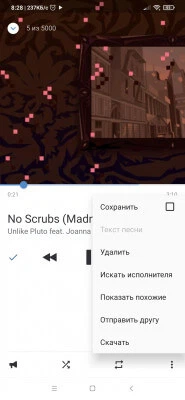

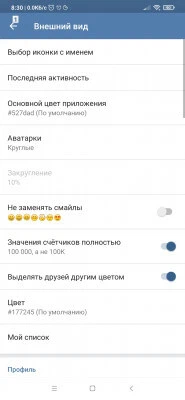

Скачать VK MP3 MOD (КЭШ музыки) v166/889 бесплатно на андроид

VK MP3 MOD v166/889

apk

30.92 Mb

1 743

VK MP3 MOD v166/889 (Clone) apk 30.89 Mb 67

Google Play

Бесплатное

Версия

166

(100889)

Архитектуры

ARMv7, ARM64, x86

OS(MIN)

Android 4.0.1+

(API 14)

03.09.2025, 02:27

Файл

vk_mp3_mod_v166_889_build.apk

Имя

VK mp3 mod

Пакет

com.vkmp3mod.android

MD5

b0061b13325179c5d0867e40c2f7d2d3

SHA-1

9efb7ee075387ad547cdc5767b4512c05406a0ea

SHA-256

10dda32b20b6e3d4f8943b82bb623b01bb0bde64236e77cda900f59c7a810fd8

Проверка

Подпись

EMAILADDRESS=unknown, CN=Team Grape, OU=OK, O=FUCKBYDLOUSERS, L=VKMDLTC, ST=VKMD, C=UA

Имя

Team Grape

Подразделение

OK

Организация

FUCKBYDLOUSERS

Локация

VKMDLTC

Регион

VKMD

Страна

UA

E-Mail

unknown

Действует от

03.05.2015 18:28:32 MSK

Действует до

17.09.2042 18:28:32 MSK

MD5

42f8a50159a3d9d6cd10685d774911c4

SHA-1

545399bc1468d43dd6d2fd6caad2ebc6e0ffcbac

SHA-256

9785a568ae1ac80e86e44a8e0f709bd43bd8164bda875ea9d71830edb600fc07

Серийник

9f5750938fda167d

Схема

v1

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

При этом при ручном сканировании через тот же Microsoft Defender никаких детектов не обнаруживается.

При этом при ручном сканировании через тот же Microsoft Defender никаких детектов не обнаруживается.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

63

VK MP3 MOD v166/889 (Clone) apk 30.89 Mb 67

Версия

166

(100889)

Архитектуры

ARMv7, ARM64, x86

OS(MIN)

Android 4.0.1+

(API 14)

03.09.2025, 02:28

Файл

vk_mp3_mod_v166_889_clone.apk

Имя

VK mp3 mod

Пакет

com.vkontakte.android

MD5

df31204109bc38295d9b0a359c55c210

SHA-1

f33754d0b045af9bd182bb920ef61796567d15bf

SHA-256

8a78ad2a08eb14c0cf2e9ff85e76e1328ee0d586b764156e883967705ec997e0

Проверка

Подпись

EMAILADDRESS=unknown, CN=Team Grape, OU=OK, O=FUCKBYDLOUSERS, L=VKMDLTC, ST=VKMD, C=UA

Имя

Team Grape

Подразделение

OK

Организация

FUCKBYDLOUSERS

Локация

VKMDLTC

Регион

VKMD

Страна

UA

E-Mail

unknown

Действует от

03.05.2015 18:28:32 MSK

Действует до

17.09.2042 18:28:32 MSK

MD5

42f8a50159a3d9d6cd10685d774911c4

SHA-1

545399bc1468d43dd6d2fd6caad2ebc6e0ffcbac

SHA-256

9785a568ae1ac80e86e44a8e0f709bd43bd8164bda875ea9d71830edb600fc07

Серийник

9f5750938fda167d

Схема

v1

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

При этом при ручном сканировании через тот же Microsoft Defender никаких детектов не обнаруживается.

При этом при ручном сканировании через тот же Microsoft Defender никаких детектов не обнаруживается.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

64