Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 0

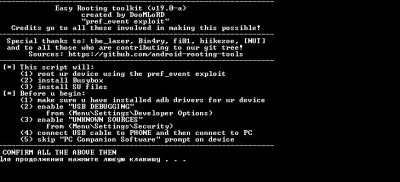

Скачать DooMLoRD Easy Rooting Toolkit v4 бесплатно на андроид

DooMLoRD Easy Rooting Toolkit v4

zip

1.79 Mb

4 458

VirusTotal

01.08.2025, 16:14

Файл

doomlord_v4_root_zergrush_busybox_su.zip

MD5

8e6da91c04ff548b645a82fdc3d1351b

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи. Microsoft PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows. Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением. Ikarus PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов). Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением. Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer". TrellixENS Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением. SymantecMobileInsight AdLibrary:GeneriskЯвляется распространённым ложным обнаружением. Перед загрузкой на сайт, качество файлов проверяется.

Это нормально, если антивирус выявляет обнаружения у "модификации". LionicTrojan.ZIP.Lotoor.3!cCTXzip.exploit-kit.lotoorSkyhighZergRushALYacAndroid.Exploit.ZergRush.CVIPREAndroid.Exploit.ZergRush.CAlibabaExploit:Android/Lotoor.5332b5bbK7GWTrojan ( 0001140e1 )SymantecTrojan.Gen.NPEESET-NOD32Android/Exploit.Lotoor.ANCynetMalicious (score: 99)AvastELF:Lootor-AN [PUP]ClamAVAndr.Malware.Agent-1569423KasperskyHEUR:Exploit.AndroidOS.Lotoor.cdBitDefenderAndroid.Exploit.ZergRush.CNANO-AntivirusExploit.ElfArm32.GetRoot.diwpnhEmsisoftAndroid.Exploit.ZergRush.C (B)F-SecureHack-Tool:Android/DroidRooter.GDrWebTool.Rooter.6ZillyaExploit.Lotoor.Linux.9SophosAndr/DroidRt-CGDataAndroid.Exploit.ZergRush.CVaristABApplication.ZRAviraPUA/AVF.Lootor.dneeoKingsoftWin32.Troj.Undef.aXcitiumMalware@#34z20b5zqrkpfArcabitAndroid.Exploit.ZergRush.CZoneAlarmAndr/DroidRt-CAvast-MobileELF:Lotoor-AH [PUP]GoogleDetectedTencentAndroid.Exploit.Lotoor.AplwFortinetAndroid/ZergRush.B!exploitAVGELF:Lootor-AN [PUP]alibabacloudExploit:Linux/Lotoor.AN 33 31

Отображает ложное обнаружение из-за индивидуальной блокировки подписи. Microsoft PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows. Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением. Ikarus PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов). Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением. Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer". TrellixENS Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением. SymantecMobileInsight AdLibrary:GeneriskЯвляется распространённым ложным обнаружением. Перед загрузкой на сайт, качество файлов проверяется.

Это нормально, если антивирус выявляет обнаружения у "модификации". LionicTrojan.ZIP.Lotoor.3!cCTXzip.exploit-kit.lotoorSkyhighZergRushALYacAndroid.Exploit.ZergRush.CVIPREAndroid.Exploit.ZergRush.CAlibabaExploit:Android/Lotoor.5332b5bbK7GWTrojan ( 0001140e1 )SymantecTrojan.Gen.NPEESET-NOD32Android/Exploit.Lotoor.ANCynetMalicious (score: 99)AvastELF:Lootor-AN [PUP]ClamAVAndr.Malware.Agent-1569423KasperskyHEUR:Exploit.AndroidOS.Lotoor.cdBitDefenderAndroid.Exploit.ZergRush.CNANO-AntivirusExploit.ElfArm32.GetRoot.diwpnhEmsisoftAndroid.Exploit.ZergRush.C (B)F-SecureHack-Tool:Android/DroidRooter.GDrWebTool.Rooter.6ZillyaExploit.Lotoor.Linux.9SophosAndr/DroidRt-CGDataAndroid.Exploit.ZergRush.CVaristABApplication.ZRAviraPUA/AVF.Lootor.dneeoKingsoftWin32.Troj.Undef.aXcitiumMalware@#34z20b5zqrkpfArcabitAndroid.Exploit.ZergRush.CZoneAlarmAndr/DroidRt-CAvast-MobileELF:Lotoor-AH [PUP]GoogleDetectedTencentAndroid.Exploit.Lotoor.AplwFortinetAndroid/ZergRush.B!exploitAVGELF:Lootor-AN [PUP]alibabacloudExploit:Linux/Lotoor.AN 33 31