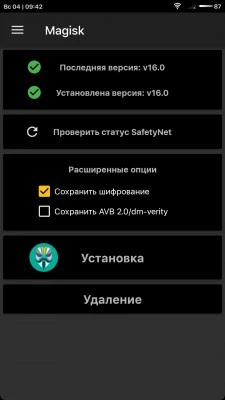

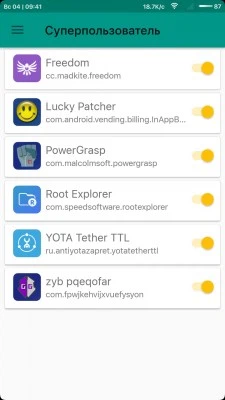

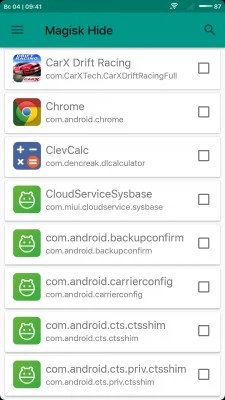

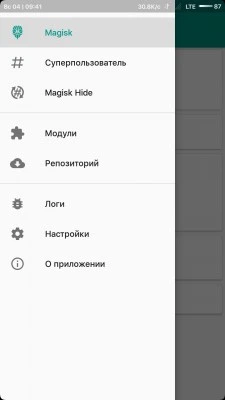

Magisk (скрытый root) - Универсальный системный интерфейс для андроид. Актуальный и функциональный администратор суперпользователя (root-прав). Данная утилита позволит устанавливать различные системные приложения и моды, а также, скрывать рут от любых приложений и сервисов.

Magisk не модифицирует системный раздел, в следствие этого, является более безопасной альтернативной привычного SuperSU.

Приложение поддерживает различные дополнительные модули.

Основные возможности:

- Получение root прав без модификации системного раздела;

- Скрытие root прав от выбранных приложений;

- Множество дополнительных модулей в режиме systemless.

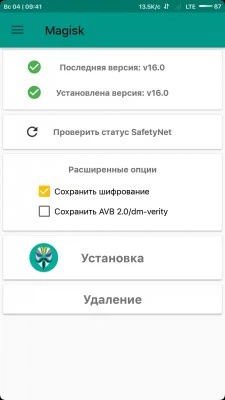

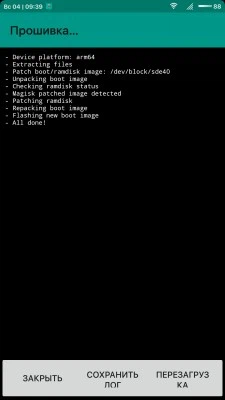

Для установки / обновления MagiskSU:

- Скачиваем и устанавливаем Magisk, как обычный apk файл;

- Скачиваем Magisk (apk);

- Изменяем расширение с *.apk на *.zip;

- Прошиваем.

- Скачиваем Magisk (apk);

- Изменяем расширение с *.apk на *.zip;

- Переименовываем файл в "uninstall.zip";

- Прошиваем.

Источник: GitHub

Версия

30.7 (30700)

OS(MIN)

Android 6.0+

Язык

Разработчик

Состояние

Бесплатное

Root

Требуется

Скачать Magisk v30.7 (30700) бесплатно на андроид

Magisk v30.7 (apk)

apk

11.08 Mb

483

Magisk v30.7 (install/zip) zip 11.08 Mb 142

Для "uninstall.zip" удалите после скачивания приписку [Root-Device.com].

Magisk v30.7 (uninstall/zip) zip 11.08 Mb 40

Версия

30.7

(30700)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 6.0+

(API 23)

24.02.2026, 15:56

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:1 / 67

Файл

magisk_v30_7.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

0c937d8957520a1a3585e4363a8ccab4

SHA-1

9a7302e67d1f2cc823b29ed77b98c199147947a3

SHA-256

e0d32d2123532860f97123d927b1bb86c4e08e6fd8a48bfc6b5bee0afae9ebd5

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Перед загрузкой на сайт, качество файлов проверяется.

Это нормально, если антивирус выявляет обнаружения у "модификации".

Это нормально, если антивирус выявляет обнаружения у "модификации".

Sophos

Android Xgen PUA (PUA)

1

66

Magisk v30.7 (install/zip) zip 11.08 Mb 142

24.02.2026, 15:57

Хеш-сумма файла

Список исключений

Обнаружено:1 / 67

Файл

magisk_v30_7.zip

MD5

0c937d8957520a1a3585e4363a8ccab4

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Перед загрузкой на сайт, качество файлов проверяется.

Это нормально, если антивирус выявляет обнаружения у "модификации".

Это нормально, если антивирус выявляет обнаружения у "модификации".

Sophos

Android Xgen PUA (PUA)

1

66

Для "uninstall.zip" удалите после скачивания приписку [Root-Device.com].

Magisk v30.7 (uninstall/zip) zip 11.08 Mb 40

24.02.2026, 15:58

Хеш-сумма файла

Список исключений

Обнаружено:1 / 67

Файл

uninstall.zip

MD5

0c937d8957520a1a3585e4363a8ccab4

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Перед загрузкой на сайт, качество файлов проверяется.

Это нормально, если антивирус выявляет обнаружения у "модификации".

Это нормально, если антивирус выявляет обнаружения у "модификации".

Sophos

Android Xgen PUA (PUA)

1

66

Прошлые версии

Magisk v30.6 (apk)

apk

12.32 Mb

2 036

Magisk v29.0 (apk) apk 11.26 Mb 4 686

Magisk v28.1 (apk) apk 11.17 Mb 3 550

Magisk v27.0 (apk) apk 11.92 Mb 9 463

Magisk v26.4 (apk) apk 11.95 Mb 2 923

Magisk v26.3 (apk) apk 11.97 Mb 4 138

Magisk v26.1 (apk) apk 10.88 Mb 6 958

Magisk v25.2 (apk) apk 10.76 Mb 30 004

Magisk v25.1 (apk) apk 10.71 Mb 2 804

Magisk v24.3 (apk) apk 10.37 Mb 19 630

Magisk v24.1 (apk) apk 10.15 Mb 9 308

Magisk v23.0 (apk) apk 6.56 Mb 78 784

Magisk v22.1 (apk) apk 6.41 Mb 17 108

Magisk v22.0 (apk) apk 7.17 Mb 27 076

Версия

30.6

(30600)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 6.0+

(API 23)

04.12.2025, 02:07

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:0 / 66

Файл

magisk_v30_6.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

2c3adb4541fdda5f6594f00736e7d473

SHA-1

64430079928d1610add1b501d9d3bde5738a2a79

SHA-256

f1ffc3c9a5614c251ba6bada308163acc3c3d844cf01d33f55a8bc151adc34ce

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

66

Magisk v29.0 (apk) apk 11.26 Mb 4 686

Версия

29.0

(29000)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 6.0+

(API 23)

18.05.2025, 14:05

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:0 / 66

Файл

magisk-v290.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

a8d62b58318a444b14a213eac0643864

SHA-1

e7ab8e900498409b4d4b123b0e556eed9e6febbb

SHA-256

99d40df1a68a05a5e78452a9cd4f2d753434d7622baeeb44ea14ae8238c1a9ca

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

66

Magisk v28.1 (apk) apk 11.17 Mb 3 550

Версия

28.1

(28100)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 6.0+

(API 23)

15.01.2025, 01:36

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:1 / 65

Файл

magisk_v28_1_28100.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

ebe29762bb3ba4397462812ecf28ba0c

SHA-1

c1611cf8276883622f5c2ede709113ffc7ec8227

SHA-256

8bfd3346b3da5814f82eff6f1b1b5fedd0ad585f39a25709b23eb54aac45691d

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Перед загрузкой на сайт, качество файлов проверяется.

Это нормально, если антивирус выявляет обнаружения у "модификации".

Это нормально, если антивирус выявляет обнаружения у "модификации".

Gridinsoft

Malware.U.Gen.tr

1

64

Magisk v27.0 (apk) apk 11.92 Mb 9 463

Версия

27.0

(27000)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 6.0+

(API 23)

02.11.2024, 06:40

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:2 / 66

Файл

magiskstable-270_27000.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

4475064c5f6a5474e31f2f3dfafc22ed

SHA-1

872199f3781706f51b84d8a89c1d148d26bcdbad

SHA-256

f511bd33d3242911d05b0939f910a3133ef2ba0e0ff1e098128f9f3cd0c16610

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Перед загрузкой на сайт, качество файлов проверяется.

Это нормально, если антивирус выявляет обнаружения у "модификации".

Это нормально, если антивирус выявляет обнаружения у "модификации".

Fortinet

Android/Generic.S.19127A!tr

Gridinsoft

Malware.U.Gen.tr

2

64

Magisk v26.4 (apk) apk 11.95 Mb 2 923

Версия

26.4

(26400)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 6.0+

(API 23)

02.11.2024, 05:44

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:0 / 65

Файл

magisk-v264.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

8d86dc0b5f8b8cdb1c5ee7c40101dbd8

SHA-1

dc7db76b5fb895d34b7274abb6ca59b56590a784

SHA-256

543a96fe26c012d99baf3a3aa5a97b80508d67cc641af7c12ce9f7b226b2b889

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

65

Magisk v26.3 (apk) apk 11.97 Mb 4 138

Версия

26.3

(26300)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 6.0+

(API 23)

02.11.2024, 05:11

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:1 / 67

Файл

magisk_v263-26300.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

b98f600dac0bbcbc97fd1d5daa0e21a0

SHA-1

d052b0e1c1a83cb25739eb87471ba6d8791f4b5a

SHA-256

30ff6ec0709412adfcd0b735c0eb1f61cd9d589af4bdef4cf03c09b986b5acce

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Перед загрузкой на сайт, качество файлов проверяется.

Это нормально, если антивирус выявляет обнаружения у "модификации".

Это нормально, если антивирус выявляет обнаружения у "модификации".

K7GW

Trojan ( 0001140e1 )

1

66

Magisk v26.1 (apk) apk 10.88 Mb 6 958

Версия

26.1

(26100)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 6.0+

(API 23)

25.07.2025, 01:27

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:2 / 66

Файл

magisk-v261.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

6794a570b8ebfbaa5f596eda3639ef56

SHA-1

1b9dce6fea786302a3289e20e258bedbc61a0a7b

SHA-256

ae1a02b1ab608a51d5bc9b323e0588d06d30d9987ac8da01f4710d76f705dccb

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Перед загрузкой на сайт, качество файлов проверяется.

Это нормально, если антивирус выявляет обнаружения у "модификации".

Это нормально, если антивирус выявляет обнаружения у "модификации".

VirIT

Trojan.Win64.Agent.FYL

Fortinet

Android/Generic.S.19127A!tr

2

64

Magisk v25.2 (apk) apk 10.76 Mb 30 004

Версия

25.2

(25200)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 5.0+

(API 21)

02.11.2024, 04:27

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:0 / 64

Файл

magisk-v252.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

278576ca7483716bcbc16af7cff268bd

SHA-1

fffad3360f575b86e4bfeead8a93333d9009d08d

SHA-256

0bdc32918b6ea502dca769b1c7089200da51ea1def170824c2812925b426d509

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

64

Magisk v25.1 (apk) apk 10.71 Mb 2 804

Версия

25.1

(25100)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 5.0+

(API 21)

02.11.2024, 04:16

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:1 / 66

Файл

magisk-v251.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

ebe2501cf3cb8b732e345c6452728d98

SHA-1

f89c592b07a2a65ede8a4c3733208f97392fff87

SHA-256

8c50f8b8f854c1279e089c2d7d75b9457159a0f3b3f471415c38587d62ddbaee

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Перед загрузкой на сайт, качество файлов проверяется.

Это нормально, если антивирус выявляет обнаружения у "модификации".

Это нормально, если антивирус выявляет обнаружения у "модификации".

Kingsoft

Script.Troj.2024128

1

65

Magisk v24.3 (apk) apk 10.37 Mb 19 630

Версия

24.3

(24300)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 5.0+

(API 21)

02.11.2024, 03:58

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:1 / 65

Файл

magisk-v243.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

ed9dc8ed16205f2297662d6bbfda6e0c

SHA-1

4b40f3359d3d85ca134ffaa8c323f5cd209642af

SHA-256

8e37f8119b03a2d3289cb8dd5b484ca67dd9e76c84b29fc9d6fe5f741a1b8916

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Перед загрузкой на сайт, качество файлов проверяется.

Это нормально, если антивирус выявляет обнаружения у "модификации".

Это нормально, если антивирус выявляет обнаружения у "модификации".

Symantec

Android.Generisk

1

64

Magisk v24.1 (apk) apk 10.15 Mb 9 308

Версия

24.1

(24100)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 5.0+

(API 21)

02.11.2024, 03:48

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:0 / 65

Файл

magisk-v241.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

6bf23eb410d06d1b6bf21b353e7a7f94

SHA-1

f8997016a2a1d3b493b0d3dd4e5601b0bacd5e34

SHA-256

f0fb0be456bee76f634c7a5bcaa459baf35bd3db0499ddfd9b9c602e0e49510c

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

65

Magisk v23.0 (apk) apk 6.56 Mb 78 784

Версия

23.0

(23000)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 5.0+

(API 21)

02.11.2024, 02:55

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:0 / 65

Файл

magisk-v230.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

ea450d98c25b4e09bb353e5bef8ca8a0

SHA-1

9ce19380d252737a89933f68322947b6181fcd73

SHA-256

079bc3a7f67413cb12509d1b811958dd7e7c7fb593d3f0507954fea72077b524

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

65

Magisk v22.1 (apk) apk 6.41 Mb 17 108

Версия

22.1

(22100)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 4.2+

(API 17)

02.11.2024, 02:41

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:0 / 67

Файл

magisk-v221.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

b6c71c287647bda911f7027a087a7503

SHA-1

a99f792033ddcd2c968baa758b3ef07adb36216d

SHA-256

22ef6017c2ad8222b89d98eb46ebd9566605ee2cd2ac0614014b2f659d250f5f

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

67

Magisk v22.0 (apk) apk 7.17 Mb 27 076

Версия

22.0

(22000)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 4.2+

(API 17)

02.11.2024, 02:29

Хеш-суммы файла

Информация о подписи

Список исключений

Обнаружено:0 / 67

Файл

magisk-v220.apk

Имя

Magisk

Пакет

com.topjohnwu.magisk

MD5

e14132835b4cc0878639fcf645db479c

SHA-1

9a818609eb3ec616eafe8b0b89bed74eb024d30b

SHA-256

dcb0a1f84f629fe31a3b39bd222241a93f74fb5caf48c521e5a5aca4459e1bf1

Проверка

Подпись

CN=John Wu, L=Taipei, C=TW

Имя

John Wu

Локация

Taipei

Страна

TW

Действует от

14.08.2016 20:23:44 MSK

Действует до

21.07.2116 20:23:44 MSK

MD5

ceda68c1e174710aef58897dae6eab4f

SHA-1

dc0f2b61cbd7e9d3dbbe060b2b870d46bb060211

SHA-256

b4cb83b4dad99f997dbe872f013aa16c14eec41d167021f371f7e1330f273ee6

Серийник

50514879

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

67

Актуальные обновления

(tg@r_device)

Тех. поддержка по root

(vk@r_device)

Помощь по сайту