Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Уже подписались: 0

Версия

3.2.0

OS(MIN)

Android 2.2+

Язык

Разработчик

Состояние

Модификация

Root

Не требуется

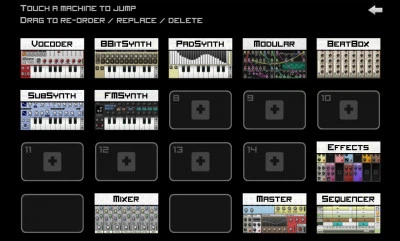

Скачать Caustic 3 (Patched) v3.2.0 бесплатно на андроид

Caustic 3 v3.2.0 (Pro)

apk

34.92 Mb

434

Caustic 3 Key apk 86.75 Kb 340

Google Play

Версия

3.2.0

(21)

Архитектура

ARMv7

OS(MIN)

Android 2.2+

(API 8)

02.11.2024, 11:12

Файл

caustic-full-320.apk

Имя

Caustic

Пакет

com.singlecellsoftware.caustic

MD5

c70a27cae1c1edd5fa918513b783385e

SHA-1

2bea139f8d6d631014bd039e8c21ce445a1217be

SHA-256

9781cf66d5ffef450af5e78c2ec5fd8d373e8d43dc7b52c82ce84ad16f186eaa

Проверка

Подпись

EMAILADDRESS=URET_ANDROID_REVERSER_TOOLKIT@URET.com, CN=URET, OU=Reverse Engineering, O=Team URET, L=URET City, ST=RCE, C=US

Имя

URET

Подразделение

Reverse Engineering

Организация

Team URET

Локация

URET City

Регион

RCE

Страна

US

E-Mail

URET_ANDROID_REVERSER_TOOLKIT@URET.com

Действует от

22.02.2016 20:23:48 MSK

Действует до

09.07.2043 20:23:48 MSK

MD5

96200413e45f2308619d06f78675d394

SHA-1

ad60c91bd3e07610b5f12f11d6c8be9318e04504

SHA-256

ab52c72651bcd5d5f1c728487ce6bcada9beb86dc6a3bd3d1003d722ab54fe7c

Серийник

bdbbca60dec90fdd

Схема

v1

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

67

Caustic 3 Key apk 86.75 Kb 340

Версия

1.0.1

(2)

Архитектура

ARMv7

OS(MIN)

Android 2.1+

(API 7)

02.11.2024, 11:13

Файл

caustic-full-key.apk

Имя

Caustic Full Version Key

Пакет

com.singlecellsoftware.caustickey

MD5

98d93f9f0b715fe0ce255b67db329cf9

SHA-1

d67d7e836858e500e23aae345307eb6cc79cf1a0

SHA-256

b42e40782871ce1258689ed702886e1fae6aa579512537604d4cdc7087d96398

Проверка

Подпись

CN=Poirier Rej

Имя

Poirier Rej

Действует от

22.02.2012 09:00:56 MSK

Действует до

10.07.2039 07:00:56 MSK

MD5

9556a4a4394f676de7ebab74819d9e2f

SHA-1

b501aa4aececa96bcb16b1fc0cb5aa68c6f0a974

SHA-256

3cfe5c62241bcb8fce9dc46a69547afb3ec8e380d65d8b6fa8f37ebae54472a6

Серийник

4f446878

Схема

v1

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

66