Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 0

Версия

1.2.3

OS(MIN)

Android 2.1+

Язык

Разработчик

Состояние

Бесплатное

Root

Не требуется

Скачать MyScript Calculator v1.2.3 бесплатно на андроид

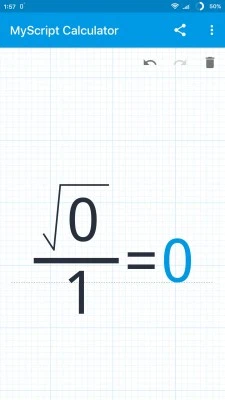

MyScript Calculator v1.2.3

apk

18.25 Mb

77

Google Play

Версия

1.2.3

(498)

Архитектуры

ARMv7, ARM64, x86

OS(MIN)

Android 4.0.1+

(API 14)

01.11.2024, 23:22

Файл

myscript_calculator_v123.apk

Имя

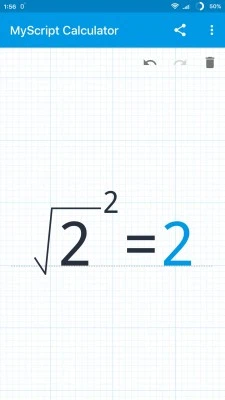

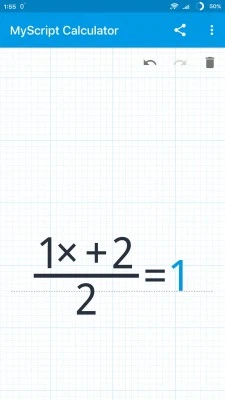

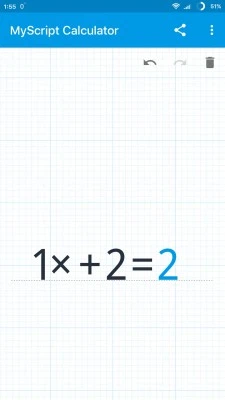

MyScript Calculator

Пакет

com.visionobjects.calculator

MD5

aec17f05da7465f24459a80c586172e5

SHA-1

b7b755d097df27d84467e50038178f10d8fa54e0

SHA-256

5bc942a360f44e236053a08d2ad357b1d4d4d3a517ed5508165030b48552f798

Проверка

Подпись

CN=Notes Mobile Android, OU=Unknown, O=Vision Objects, L=Unknown, ST=France, C=FR

Имя

Notes Mobile Android

Подразделение

Unknown

Организация

Vision Objects

Локация

Unknown

Регион

France

Страна

FR

Действует от

04.11.2010 18:13:37 MSK

Действует до

22.03.2038 18:13:37 MSK

MD5

335e9e2c2c707ddee5e4c5590811cccb

SHA-1

a2316e059a7bec3ad4289f1c0438e2208f427f5c

SHA-256

5841b30449928af28ed5bbcfbad755d8e39286c8c916366671904f3231fbdac3

Серийник

4cd2cda1

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

66