Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 0

Версия

4.4.1

OS(MIN)

Android 6.0+

Язык

Разработчик

Состояние

Модификация

Root

Не требуется

Скачать Volume Styles (Premium) v4.4.1 бесплатно на андроид

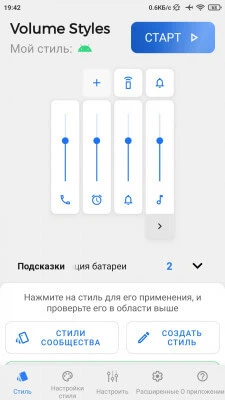

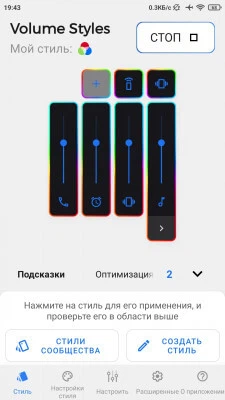

Volume Styles v4.4.1 (Premium)

apk

6.56 Mb

12 173

Google Play

Бесплатное

Версия

4.4.1

(146)

Архитектуры

Universal

OS(MIN)

Android 6.0+

(API 23)

03.11.2024, 08:23

Файл

volume-styles-premium-v441_build_146-mod.apk

Имя

Volume Styles

Пакет

com.tombayley.volumepanel

MD5

33e345811e1c2ecf347ad35094320cd5

SHA-1

6890984d109c443a0475199dccc242b82b32fbaf

SHA-256

11fd1400d6ae401c099b5d763196269ebf254cd9f8f1e85886dea9a9b4af69b0

Проверка

Подпись

CN="rockz5555 OU=Droid Freedom Unit O=Droid Freedom Inc L=Unknown S=Unknown C=LK"

Имя

"rockz5555 OU=Droid Freedom Unit O=Droid Freedom Inc L=Unknown S=Unknown C=LK"

Действует от

05.12.2014 03:45:57 MSK

Действует до

27.11.2044 03:45:57 MSK

MD5

a8378db5c589a9a7eaac97e2279e8a8a

SHA-1

60c2ca515229da14caa5527a7b8aa86de3bee73c

SHA-256

0cfb4663831a0fb8d6973aad44e221a8ba78f7f684bd0b17d3b44bec82316484

Серийник

638fbad3

Схема

v1 + v2 + v3

Ключ

Balatan

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

66