Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 0

Версия

1.3.2 (63)

OS(MIN)

Android 4.4+

Язык

Разработчик

Состояние

Куплено

Root

Не требуется

Скачать Eqfy Equalizer (Paid) v1.3.2 (63) бесплатно на андроид

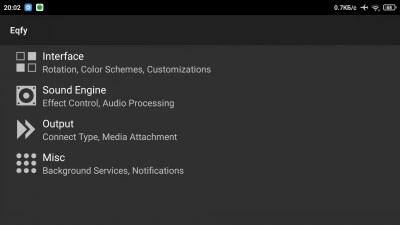

Eqfy Equalizer v1.3.2 (63) (Paid)

apk

148.12 Kb

282

Google Play

Платное

Версия

1.3.2

(63)

Архитектуры

Universal

OS(MIN)

Android 4.4+

(API 19)

21.01.2025, 19:37

Файл

eqfy_132_63_paid.apk

Имя

Eqfy

Пакет

com.wiseschematics.eqfy

MD5

342b431ff19a8d2c91eba93186dc11be

SHA-1

7f7e5c128cfe53a9ac16132a3c5106471bcd4afe

SHA-256

8e0359389a7616ee77a8fa2b408ba9d727bf16127539c9568213d0b2b678f5bc

Проверка

Подпись

CN=Sohail Khan, OU=WiseSchematics, O=ShuntCorp, L=Lakki Marwat, ST=KPK, C=92

Имя

Sohail Khan

Подразделение

WiseSchematics

Организация

ShuntCorp

Локация

Lakki Marwat

Регион

KPK

Страна

92

Действует от

24.01.2018 02:25:15 MSK

Действует до

12.01.2068 02:25:15 MSK

MD5

3d9a93b384444e65d7a0af7abc3f3a3d

SHA-1

681da87f4572499124637959c8b2c93116d24b78

SHA-256

4323533848cf29e5bcc08fd4ab95a737afb2b0ddf0949cd963df2d94ba1f182d

Серийник

6f1d1b01

Схема

v1 + v2 + v3

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

67