Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 0

Версия

2.48.11075

OS(MIN)

Android 6.0+

Язык

Разработчик

Состояние

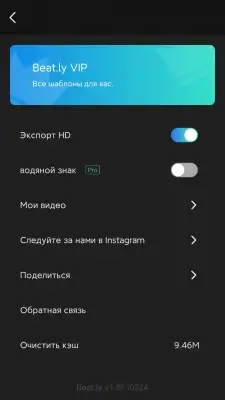

Модификация

Root

Не требуется

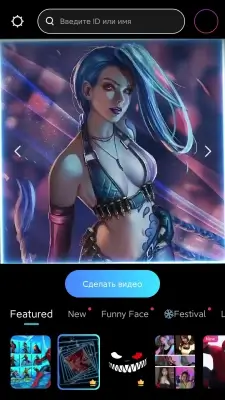

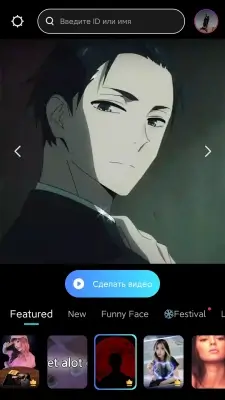

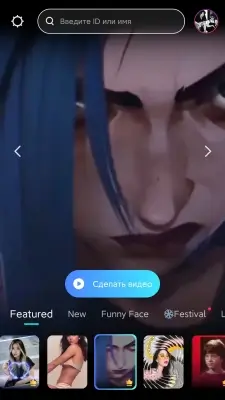

Скачать Beat.ly (VIP) v2.48.11075 бесплатно на андроид

Beat.ly v2.48.11075 (VIP)

apk

191.75 Mb

40

Google Play

Бесплатное

Версия

2.48.11075

(11075)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 6.0+

(API 23)

08.04.2026, 01:59

Файл

beat_ly_v2_48_11075_uni_modded_kill.apk

Имя

Beat.ly

Пакет

vinkle.video.editor

MD5

1cf25bf4fefb0bbddfe7025bbc5f36d2

SHA-1

8b2c39ac9f637690a8cea750c512e4b4cf6fd25e

SHA-256

12bdae7b7bd844a970a2d778a74166e8afaadcbcbd93260e2fdc131383f3a684

Проверка

Подпись

CN=FuRReX, OU=@r_device, O=Root-Device.com, L=Petrodvorets, ST=Saint-Petersburg, C=Russia

Имя

FuRReX

Подразделение

@r_device

Организация

Root-Device.com

Локация

Petrodvorets

Регион

Saint-Petersburg

Страна

Russia

Действует от

20.11.2024 10:41:11 MSK

Действует до

23.03.3024 10:41:11 MSK

MD5

d89c49d8208de6c920ce58414b3ccccb

SHA-1

b4cfccd6ea03289675552a0e70ba6c41e4549124

SHA-256

9928b9a6ded5d761487da1f44d612b0f6127a9b45c2a462155c6bbf5b8eac36c

Серийник

7cc02aab

Схема

v1 + v2 + v3

Ключ

FuRReX

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

56