Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 0

Версия

4.4.0

OS(MIN)

Android 7.0+

Язык

Разработчик

Состояние

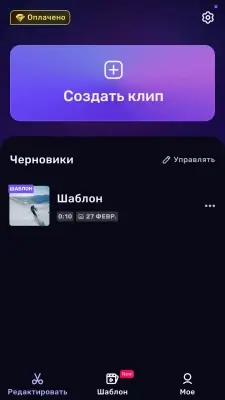

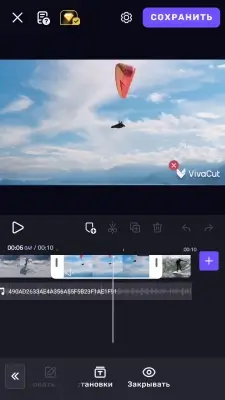

Модификация

Root

Не требуется

Скачать VivaCut (Pro) v4.4.0 бесплатно на андроид

VivaCut v4.4.0 (Pro)

apk

162.94 Mb

413

Google Play

Бесплатное

Версия

4.4.0

(3404002)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 7.0+

(API 24)

12.11.2025, 18:48

Файл

vivacut_v4_4_0_b3404002_patched.apk

Имя

VivaCut

Пакет

com.videoeditorpro.android

MD5

c89818d2862b9a567f245bc4e88b4a31

SHA-1

249173db24b169806ccc1379303512c567b1f1bf

SHA-256

f32316ae9207da88bf15268bd8c3de68b6f4f4a1ca4c1cf3c89b3259f6faf63b

Проверка

Подпись

CN=youarefinished, OU=android, O=Google, L=LA, ST=California, C=US

Имя

youarefinished

Подразделение

android

Организация

Google

Локация

LA

Регион

California

Страна

US

Действует от

20.11.2021 15:02:04 MSK

Действует до

14.11.2046 15:02:04 MSK

MD5

ffad74a28f9a8acc6c7aa33b964d303f

SHA-1

13501c91424608b5dca1ffc857abc173488b7784

SHA-256

7981162e75cd768fc2efacee773c924be0c52217a86d85c4d2a8304f2bf1c4b4

Серийник

6391bab

Схема

v2 + v3

Ключ

youarefinished

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Перед загрузкой на сайт, качество файлов проверяется.

Это нормально, если антивирус выявляет обнаружения у "модификации".

Это нормально, если антивирус выявляет обнаружения у "модификации".

Kaspersky

not-a-virus:HEUR:AdWare.AndroidOS.Notifyer.dj

1

61