Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 0

Версия

4.48.01

OS(MIN)

Android 8.0+

Язык

Разработчик

Состояние

Модификация

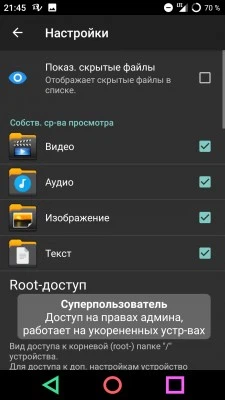

Root

Не требуется

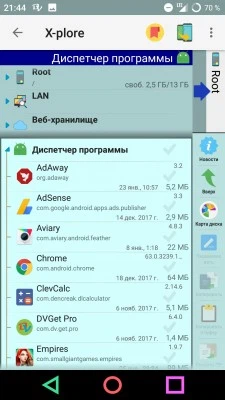

Скачать X-plore (Donate) v4.48.01 бесплатно на андроид

Мод от youarefinished:

X-plore v4.48.01 (Donate) (MOD 1) apk 17.73 Mb 187

Мод от vadj:

X-plore v4.48.01 (Donate) (MOD 2) apk 14.77 Mb 27

Google Play

Бесплатное

X-plore v4.48.01 (Donate) (MOD 1) apk 17.73 Mb 187

Версия

4.48.01

(44801)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 8.0+

(API 26)

11.04.2026, 03:03

Файл

x_plore_v4_48_01_b44801_mod_by_youarefinished.apk

Имя

X-plore

Пакет

com.lonelycatgames.Xplore

MD5

4dc30eba028d1a5cba98ce12a632b286

SHA-1

07537551f513021c74edb28d494ab7a315d2b188

SHA-256

382c015af6aabd66d896639cf3368175870afd11e6849ece788f1ba05d6d5925

Проверка

Подпись

CN=youarefinished, OU=android, O=Google, L=LA, ST=California, C=US

Имя

youarefinished

Подразделение

android

Организация

Google

Локация

LA

Регион

California

Страна

US

Действует от

20.11.2021 15:02:04 MSK

Действует до

14.11.2046 15:02:04 MSK

MD5

ffad74a28f9a8acc6c7aa33b964d303f

SHA-1

13501c91424608b5dca1ffc857abc173488b7784

SHA-256

7981162e75cd768fc2efacee773c924be0c52217a86d85c4d2a8304f2bf1c4b4

Серийник

6391bab

Схема

v2 + v3

Ключ

youarefinished

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

68

Мод от vadj:

X-plore v4.48.01 (Donate) (MOD 2) apk 14.77 Mb 27

Версия

4.48.01

(44801)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 8.0+

(API 26)

11.04.2026, 03:08

Файл

x_plore_v4_48_01_b44801_mod_by_vadj.apk

Имя

X-plore

Пакет

com.lonelycatgames.Xplore

MD5

744cf52b2764dc0d7e121a05831e2f53

SHA-1

2f4053ce2d74a791a063fe84b7dbf1ddb1172f02

SHA-256

758ae401d075c69284385bb1d045589e48a9bfc97c1f69c5e6210500ba671192

Проверка

Подпись

CN=Vadj Li, OU=xxx, O=Xxx, L=Slovakian, ST=Sade, C=RU

Имя

Vadj Li

Подразделение

xxx

Организация

Xxx

Локация

Slovakian

Регион

Sade

Страна

RU

Действует от

21.11.2020 11:07:08 MSK

Действует до

15.11.2045 11:07:08 MSK

MD5

25fc90aaa9538208e7459cb665194d96

SHA-1

2732bedac8988c9ac07b9b544165f80239cdcf0c

SHA-256

2a2b1af23a6e62a9a96760778a2ab9e13f0241ea80cd267b9c938cfe1b33247a

Серийник

78f53378

Схема

v2 + v3

Ключ

vadj

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

67