Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 0

Версия

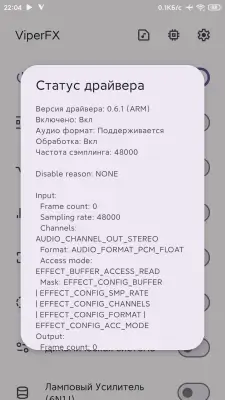

7.1 / 0.6.1

OS(MIN)

Android 7.0+

Язык

Разработчик

Состояние

Модификация

Root

Требуется

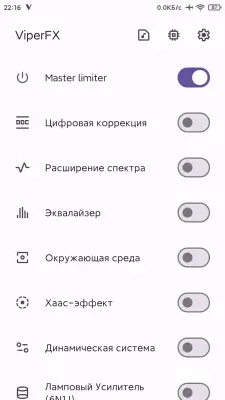

Скачать ViperFX RE (MOD by WSTprojects) v7.1 / 0.6.1 бесплатно на андроид

Android 7.0+

ViperFX RE v7.1 apk 5.55 Mb 331

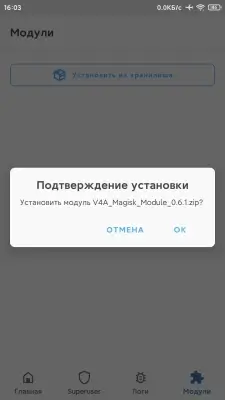

ViperFX RE (Module Driver) v0.6.1 zip 2.79 Mb 224

ViperFX RE v7.1 apk 5.55 Mb 331

Версия

7.1

(710)

Архитектуры

ARMv7, ARM64, x86, x86_64

OS(MIN)

Android 7.0+

(API 24)

14.01.2025, 23:13

Файл

viperfx-release-v71.apk

Имя

ViPER4Android FX

Пакет

com.wstxda.viper4android

MD5

e89dfc94d2dd3049b6d85ade92b5a9e6

SHA-1

3bf4d86a9f5257b0c0531e8573acf294198fbec0

SHA-256

6e1da7e9b35de1d1a9db628c4219a1dce8e32a8e10a68bd689aa013cb00c1a29

Проверка

Подпись

C=BR, ST=SP, L=Ribeirão Preto, O=WSTprojects, OU=Brazil, CN=WSTxda

Имя

WSTxda

Подразделение

Brazil

Организация

WSTprojects

Локация

Ribeirão Preto

Регион

SP

Страна

BR

Действует от

16.08.2020 23:47:36 MSK

Действует до

16.08.2045 23:47:36 MSK

MD5

13a06ecaa3597a129ade401c2f1f3a75

SHA-1

3ea326d672dfb8b978c7079cbf63689730e0b716

SHA-256

756f92c44ea9bf34d1c7f92425f40c88996854b5e72fac733650a9c41363d019

Серийник

173f907156e

Схема

v2 + v3

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

65

ViperFX RE (Module Driver) v0.6.1 zip 2.79 Mb 224

02.11.2024, 07:00

Файл

v4a_magisk_module_061.zip

MD5

23a828715df90befe34f196993f276a1

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

66