Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 0

Версия

21.19.280 (1.27.0-dev2)

OS(MIN)

Android 9.0+

Язык

Разработчик

Состояние

Модификация

Root

Требуется

Скачать YouTube Morphe (ROOT) v21.19.280 (1.27.0-dev2) бесплатно на андроид

Если появилось окно "Проверка не удалась", ждём 10 секунд, внизу появится кнопка "Пропустить", нажимаем на неё. Это окно появится ещё раз, также жмём "Пропустить", после этих двух раз оно больше не появится.

Оригинальный мод:

YouTube Morphe (ROOT) v21.19.280 (1.27.0-dev2) (MOD 1) apk 69.47 Mb 25

Небольшой графический мод:

YouTube Morphe (ROOT) v21.19.280 (1.27.0-dev2) (MOD 2) apk 70.59 Mb 30

Google Play

Бесплатное

Оригинальный мод:

YouTube Morphe (ROOT) v21.19.280 (1.27.0-dev2) (MOD 1) apk 69.47 Mb 25

Версия

21.19.280

(2147483647)

Архитектура

ARM64

OS(MIN)

Android 9.0+

(API 28)

14.05.2026, 02:32

Файл

rv_youtube_v21_19_280_p1_27_0_dev2.apk

Имя

YouTube

Пакет

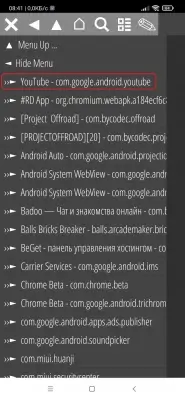

com.google.android.youtube

MD5

af001823366526ba3304c301dd6ecf3b

SHA-1

59da2a64fee6469ee7d65e7282952e0df90f4021

SHA-256

7904c6cb1166b0f582c7d5a0b013f94a0432643decd9799bbc4554f7e2366ec6

Проверка

Подпись

В каталоге META-INF не найдено ни одного файла подписи.

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

58

Небольшой графический мод:

YouTube Morphe (ROOT) v21.19.280 (1.27.0-dev2) (MOD 2) apk 70.59 Mb 30

Версия

21.19.280

(2147483647)

Архитектура

ARM64

OS(MIN)

Android 9.0+

(API 28)

14.05.2026, 02:42

Файл

rv_youtube_v21_19_280_p1_27_0_dev2_mod.apk

Имя

YouTube

Пакет

com.google.android.youtube

MD5

4b7bb275e4cd2cc2be613d029c84a418

SHA-1

e59d5bc046358db821cce125d62d830c085e1c88

SHA-256

33274a9ab60e6cd5f0b05a50fe425c9a41ffadb068098138e9a5d94016cb081c

Проверка

Подпись

В каталоге META-INF не найдено ни одного файла подписи.

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

58