YouTube ReVanced (NON-ROOT) - Реинкарнация проекта YouTube Vanced. В YouTube ReVanced перенесены все функции из бывшего YouTube Vanced на андроид. Все премиум возможности модификации доступны и выпущены разработчиками ReVanced. Имеется поддержка поиска, фонового воспроизведения, плавающего окна и MicroG для входа в систему. Доступна кнопка «Отключить для создания» и многое другое.

Версия с root правами: YouTube ReVanced (ROOT)Никакой принципиальной разницы в работе версий ROOT и NON-ROOT нет. NON-ROOT версия ставится как отдельное приложение, имеет тот же функционал и не висит в обновлениях в маркете. Но для неё необходимо устанавливать дополнительный пакет microG и некоторые сторонние приложения могут не поддерживать отправку видео в неё.

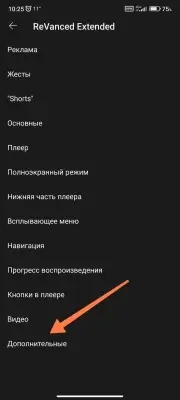

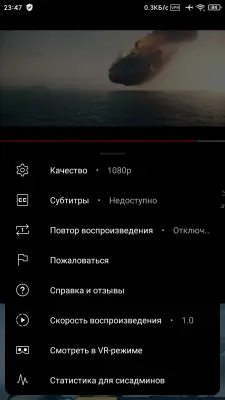

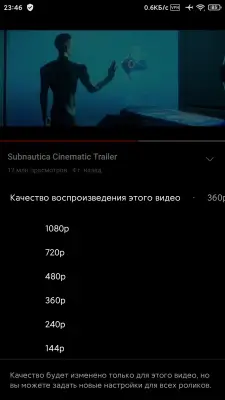

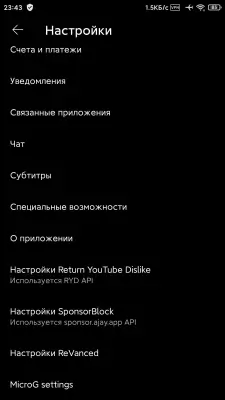

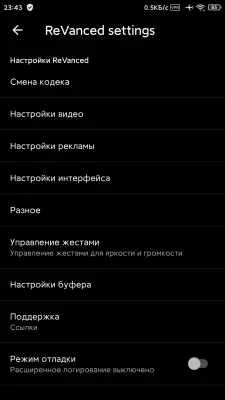

- Заходим в настройки ReVanced;

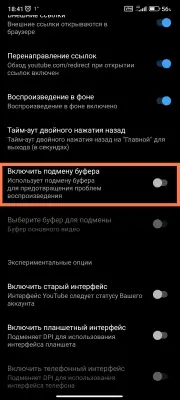

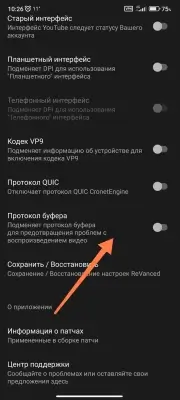

- В прочих (дополнительных) настройках включаем подмену буфера (эта настройка есть только на новых версиях);

- Перезапускаем ReVanced.

![]()

![]()

![]()

- Продолжение разработки Vanced от лица ReVanced Team;

- Релизы от ReVanced Devs;

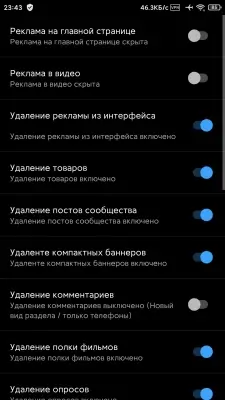

- Отключена реклама (General / Video);

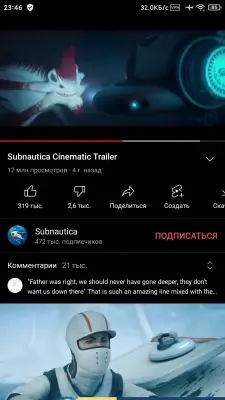

- Фоновое и свёрнутое воспроизведение;

- Поле для поиска.

Многое другое.

Особенности модификации (от M@D--->M@X):- Применены оригинальные патчи от ReVanced Team.

Если появилось окно с проверкой, подождите 10 секунд, пока не появится кнопка "Пропустить". После второго раза оно больше не появится.

Как установить приложение:- Установить ReVanced GmsCore;

- Установить YT ReVanced;

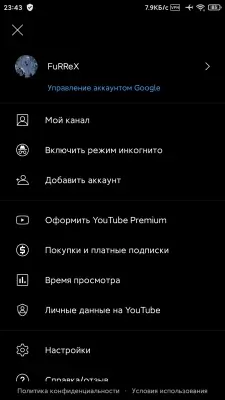

- Авторизоваться.

Если появится окно с проверкой, подождите 10 секунд, пока не появится кнопка "Пропустить". Это окно появится не более двух раз.

Переход на новый ReVanced GmsCore (при обновлении с MicroG):- Удаляем VancedMicroG / mMicroG, если был ранее установлен. На некоторых прошивках нужно сначала удалить аккаунт добавленный MicroG (в настройках телефона), с последующей очисткой данных MicroG;

- Устанавливаем последнюю версию ReVanced GmsCore (GitHub);

- Перезагружаем устройство;

- Устанавливаем YT ReVanced;

- Заходим в ReVanced GmsCore: сначала в первый пункт "Проверка работоспособности" и нажимая на все пункты, выдаём все нужные разрешения, особенно важный последний пункт "Оптимизация питания", ставим режим "Без ограничений", или похожее, так как, на разных прошивках по разному;

- Добавляем свой Google аккаунт. Если появляется ошибка "Не удалось подключиться к серверам Google", попробуйте убрать галочку "Аккаунты Google" > "Аутентификация через регистрацию утройства";

- Открываем YouTube ReVanced (проверяем работоспособность);

- Если останавливается на минуте, ещё раз перезагружаем устройство.

Как альтернативный вариант, можно попробовать включить на время "ReVanced" > "General layout" > "Spoof app version" ("Настройки ReVanced" > "Общие настройки" > "Подмена версии приложения").

В настоящее время, ReVanced находится в стадии разработки и тестирования на стадии чистой бета-версии. Когда всё станет окончательным, Разработчики выпустят свой прямой apk или установку через ReVanced Manager. Так что не жалуйтесь на ошибки, используйте Vanced или наслаждайтесь ReVanced на стадии бета-разработки.

* Не исчезают функциональные значки при просмотре. Не появляется нижняя панель значков при полноэкранном просмотре.

- Нужно долгим тапом на иконку или в панели недавних перейти в раздел "О приложении", далее, "Остановить" или "Принудительно закрыть", запустить приложение, если не помогло, то сделать ещё раз тоже самое, это делается для того, чтобы некоторые патчи подгрузились.

* Ошибка запуска / отсутствие подключения к Интернету в YouTube ReVanced, как исправить?

- Это происходит из-за ограничений на MicroG. MicroG должно свободно работать в фоновом режиме, чтобы ReVanced мог синхронизировать все данные учетной записи, такие как подписанный контент, уведомления и т.д.

Не включайте MicroG в оптимизацию батареи, это приведет к тому, что приложение будет убито, и система не позволит MicroG нормально работать в фоновом режиме.

* Происходит краш ReVanced при открытии видео.

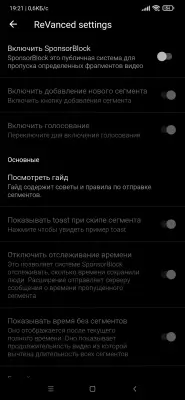

- Необходимо отключить SponsorBlock в настройках, следом, перезагрузить приложение:

MicroG RE by WSTxda:

GitHubGmsCore:

GitHub

Скачать YouTube ReVanced (NON-ROOT) v20.40.45 (6.0.1) бесплатно на андроид

Если появилось окно "Проверка не удалась", ждём 10 секунд, внизу появится кнопка "Пропустить", нажимаем на неё. Это окно появится ещё раз, также жмём "Пропустить", после этих двух раз оно больше не появится.

Требуется предварительная установка "

MicroG RE by WSTxda" или "

ReVanced GmsCore" на выбор:

MicroG RE by WSTxda v6.1.1

apk

12.68 Mb

637

ARMv7, ARM64, x86, x86_64

Файл

microg_v6_1_1_wst.apk

Пакет

app.revanced.android.gms

MD5

84f808003082ffb8dd34c275424c34be

SHA-1

556f6962b590e5728108b29efd909f899a17e1ef

SHA-256

67df2277b88af07df21bad9bb512c510dbd898dbed43ad786dba9c4da3b8e114

Подпись

CN=Morphe, OU=, O=MorpheApp, L=, ST=, C=

Действует от

27.11.2025 13:46:52 MSK

Действует до

03.11.2124 13:46:52 MSK

MD5

18d41134d55030280e9ab7e08c416ba6

SHA-1

2284ad5d36d340638b00eb94f1d9441c0b5bac65

SHA-256

0b6c9515afb195fac59601696ba0a7907a0b217ccf720b43148427ccf64343e7

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

ReVanced GmsCore v0.3.13.2.250932 (Default)

apk

100.67 Mb

542

0.3.13.2.250932

(250932004)

ARMv7, ARM64, x86, x86_64

Файл

gms_core_v0_3_13_2_250932_rv_s.apk

Пакет

app.revanced.android.gms

MD5

e61716a6bc74894433bc94382d5aefc4

SHA-1

06cafa4c683a7ae327b60f8150ea7d6ded45149f

SHA-256

62119f040d629a9cd3225f280649a464936730c6466cafb5b9dd5ded14269a65

Действует от

23.06.2023 06:29:42 MSK

Действует до

16.06.2048 06:29:42 MSK

MD5

8c26c192a605bce63fb7c4ff0291d0e3

SHA-1

290c27c2d822646f027a403ed609f78673948e85

SHA-256

d732e4055c97f8d7a43170a6dc737dc71b6f3e0410940e1b3706c6ade1ff3488

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

ReVanced GmsCore v0.3.13.2.250932 (Huawei / Xiaomi)

apk

100.65 Mb

258

0.3.13.2.250932-hw

(250932004)

ARMv7, ARM64, x86, x86_64

Файл

gms_core_v0_3_13_2_250932_rv_hw_s.apk

Пакет

app.revanced.android.gms

MD5

ef61db48b4efda0bd6d92d0a28b8b4ca

SHA-1

194b57950caa9b859320e2e580d6b0e21feda831

SHA-256

5445f21438c50c947ecf1d33f4357b2a640bfd77278631c6b9e859c0c14001e1

Действует от

23.06.2023 06:29:42 MSK

Действует до

16.06.2048 06:29:42 MSK

MD5

8c26c192a605bce63fb7c4ff0291d0e3

SHA-1

290c27c2d822646f027a403ed609f78673948e85

SHA-256

d732e4055c97f8d7a43170a6dc737dc71b6f3e0410940e1b3706c6ade1ff3488

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

YouTube ReVanced:

Подпись от ReVanced Team:

YT ReVanced v20.40.45 (6.0.1) (Universal)

apk

172.5 Mb

1 215

ARMv7, ARM64, x86, x86_64

Файл

youtube_v20_40_45_revanced_nr_patched.apk

Пакет

app.revanced.android.youtube

MD5

6b8f806bccc9d48f9154405dddcb3453

SHA-1

98da78d4de9c158bcd0179bddd39cf476dee0adc

SHA-256

549ed6fc73dc87fab58eb808f825b20e65f3caecd08e4633d8f29ed78c7416e4

Действует от

16.03.2026 19:37:53 MSK

Действует до

29.01.2218 19:37:49 MSK

MD5

a952692727dc7da6d49c83e58372b17c

SHA-1

23e20fccf096f1af49f8794ab834bd864bbd663d

SHA-256

6d2375f6ae6a2b8f40453cb68247bc8fd1a9ae32cc5859daa80a263f3a2a17b7

Серийник

-66df873c42202a8f

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Google Play

Бесплатное