Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 0

Версия

12.6.4 (20.04.2026)

OS(MIN)

Android 5.0+

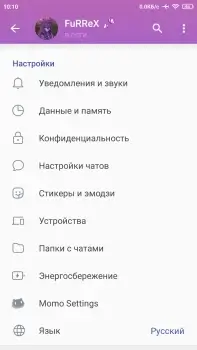

Язык

Разработчик

Состояние

Модификация

Root

Не требуется

Скачать Momogram (MOD Telegram) v12.6.4 (20.04.2026) бесплатно на андроид

Momogram v12.6.4 (20.04.2026) (ARMv7)

apk

58.98 Mb

53

Momogram v12.6.4 (20.04.2026) (ARM64) apk 60.37 Mb 16

Версия

12.6.4-3e14b4d974

(11309)

Архитектура

ARMv7

OS(MIN)

Android 5.0+

(API 21)

20.04.2026, 22:45

Файл

momo_v12_6_4_3e14b4d974_mod_arm7.apk

Имя

Momogram

Пакет

momo.gram

MD5

8f62a4b852b01b57661a212c82179ac1

SHA-1

4fc54c2d90b009655c10a1a08d87acec2f299d16

SHA-256

af53fea4e714a38056d4c0d835e978d13593e3b5a750de2214b55994c19546bb

Проверка

Подпись

CN=Hentai_dude-030, OU=030, O=030, L=030, ST=030, C=030

Имя

Hentai_dude-030

Подразделение

030

Организация

030

Локация

030

Регион

030

Страна

030

Действует от

29.09.2018 16:16:08 MSK

Действует до

23.09.2043 16:16:08 MSK

MD5

e3bafa051f2d2b8b9d199aa82df595ec

SHA-1

308e577a7466c58783cfd7f16687770477dbaf0d

SHA-256

10f908c76ee29de227c0073f6c6e4bcde728b5d485047df71b7147df54020012

Серийник

77594984

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

59

Momogram v12.6.4 (20.04.2026) (ARM64) apk 60.37 Mb 16

Версия

12.6.4-3e14b4d974

(11309)

Архитектура

ARM64

OS(MIN)

Android 5.0+

(API 21)

20.04.2026, 22:46

Файл

momo_v12_6_4_3e14b4d974_mod_arm64.apk

Имя

Momogram

Пакет

momo.gram

MD5

a99288bb02a98bae9a4d73902931f9d4

SHA-1

f507848bfe0105527fac6d5de51c8f379405b458

SHA-256

64c05654e3f6cf6cb11e6949b0175e66e8130c8ea372d188feecadd1f3d86abb

Проверка

Подпись

CN=Hentai_dude-030, OU=030, O=030, L=030, ST=030, C=030

Имя

Hentai_dude-030

Подразделение

030

Организация

030

Локация

030

Регион

030

Страна

030

Действует от

29.09.2018 16:16:08 MSK

Действует до

23.09.2043 16:16:08 MSK

MD5

e3bafa051f2d2b8b9d199aa82df595ec

SHA-1

308e577a7466c58783cfd7f16687770477dbaf0d

SHA-256

10f908c76ee29de227c0073f6c6e4bcde728b5d485047df71b7147df54020012

Серийник

77594984

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

61