Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 0

Версия

12.6.4.0

OS(MIN)

Android 5.0+

Язык

Разработчик

Состояние

Модификация

Root

Не требуется

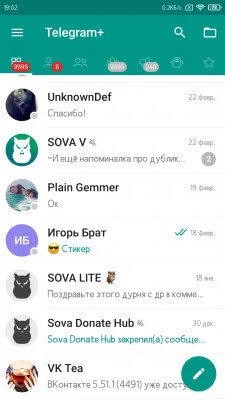

Скачать Plus Messenger (MOD Telegram) v12.6.4.0 бесплатно на андроид

Plus Messenger v12.6.4.0 (MOD)

apk

73.66 Mb

72

Plus Messenger v12.6.4.0 (MOD) (TeleVip) apk 78.79 Mb 33

Plus Messenger v12.6.4.0 (MOD) (TMoe) apk 82.7 Mb 40

Google Play

Бесплатное

Версия

12.6.4.0

(99999)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 5.0+

(API 21)

20.04.2026, 21:22

Файл

tg_plus_v12_6_4_0_b22178_mod_dark.apk

Имя

Telegram+

Пакет

org.telegram.plus

MD5

6cfbb4531d6edca074abd6d5611cc18a

SHA-1

f110fa84cdf0050466ceb72e286294bc13081b42

SHA-256

f390b6965f19662501fd8acc360fb950e5e60a5fad1d502a928d0d202b20bb5a

Проверка

Подпись

EMAILADDRESS=android@android.com, CN=Android, OU=Android, O=Android, L=Mountain View, ST=California, C=US

Имя

Android

Подразделение

Android

Организация

Android

Локация

Mountain View

Регион

California

Страна

US

E-Mail

android@android.com

Действует от

29.02.2008 04:33:46 MSK

Действует до

17.07.2035 04:33:46 MSK

MD5

e89b158e4bcf988ebd09eb83f5378e87

SHA-1

61ed377e85d386a8dfee6b864bd85b0bfaa5af81

SHA-256

a40da80a59d170caa950cf15c18c454d47a39b26989d8b640ecd745ba71bf5dc

Серийник

936eacbe07f201df

Схема

v1 + v2 + v3

Ключ

TestKey

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

61

Plus Messenger v12.6.4.0 (MOD) (TeleVip) apk 78.79 Mb 33

Версия

12.6.4.0

(99999)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 9.0+

(API 28)

20.04.2026, 21:23

Файл

tg_plus_v12_6_4_0_b22178_mod_dark_vip.apk

Имя

Telegram+

Пакет

org.telegram.plus

MD5

27a20ca6a1cedf26379edd8df53db375

SHA-1

c2540bd3d64259a3ec100a85b0f7ca03366a3724

SHA-256

baff43878abd5f05a4604c9f7c59b073f96deb537a35120e327c178a7dd81f3f

Проверка

Подпись

EMAILADDRESS=android@android.com, CN=Android, OU=Android, O=Android, L=Mountain View, ST=California, C=US

Имя

Android

Подразделение

Android

Организация

Android

Локация

Mountain View

Регион

California

Страна

US

E-Mail

android@android.com

Действует от

29.02.2008 04:33:46 MSK

Действует до

17.07.2035 04:33:46 MSK

MD5

e89b158e4bcf988ebd09eb83f5378e87

SHA-1

61ed377e85d386a8dfee6b864bd85b0bfaa5af81

SHA-256

a40da80a59d170caa950cf15c18c454d47a39b26989d8b640ecd745ba71bf5dc

Серийник

936eacbe07f201df

Схема

v3

Ключ

TestKey

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

56

Plus Messenger v12.6.4.0 (MOD) (TMoe) apk 82.7 Mb 40

Версия

12.6.4.0

(99999)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 9.0+

(API 28)

20.04.2026, 21:24

Файл

tg_plus_v12_6_4_0_b22178_mod_dark_tmoe.apk

Имя

Telegram+

Пакет

org.telegram.plus

MD5

61b5971df6afc0fbcfe7cba63d900904

SHA-1

041af79d63e3dc68638a0f8b17193f03670f086a

SHA-256

c6fe5183dc1f61037cea3e6489787ab9c06a3fa8628fc77a9a9be5d3aba3aefc

Проверка

Подпись

EMAILADDRESS=android@android.com, CN=Android, OU=Android, O=Android, L=Mountain View, ST=California, C=US

Имя

Android

Подразделение

Android

Организация

Android

Локация

Mountain View

Регион

California

Страна

US

E-Mail

android@android.com

Действует от

29.02.2008 04:33:46 MSK

Действует до

17.07.2035 04:33:46 MSK

MD5

e89b158e4bcf988ebd09eb83f5378e87

SHA-1

61ed377e85d386a8dfee6b864bd85b0bfaa5af81

SHA-256

a40da80a59d170caa950cf15c18c454d47a39b26989d8b640ecd745ba71bf5dc

Серийник

936eacbe07f201df

Схема

v3

Ключ

TestKey

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

58