Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 1

Версия

2025.12.29

OS(MIN)

Android 9.0+

Язык

Разработчик

Состояние

Модификация

Root

Не требуется

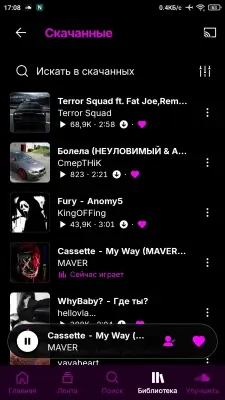

Скачать SoundCloud (MOD by Aprel Team) v2025.12.29 бесплатно на андроид

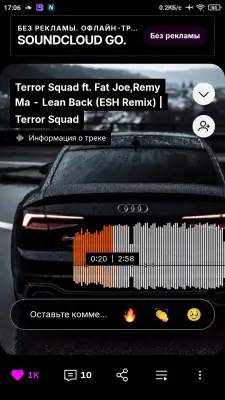

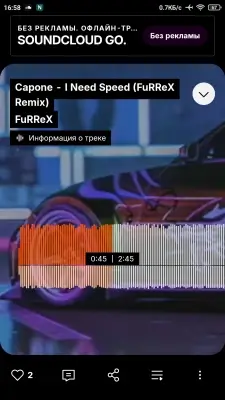

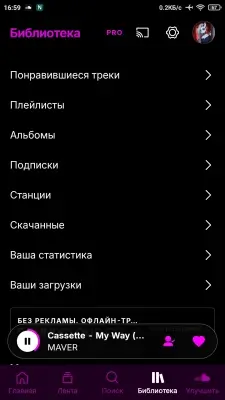

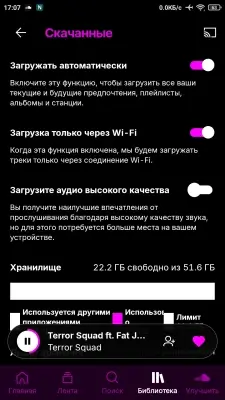

Чёрно-зелёная раскраска:

SoundCloud v2025.12.29 (MOD) (Black Green) apk 57.66 Mb 1 257

Чёрно-розовая раскраска:

SoundCloud v2025.12.29 (MOD) (Black Pink) apk 57.66 Mb 139

Чёрно-фиолетовая раскраска:

SoundCloud v2025.12.29 (MOD) (Black Purple) apk 57.66 Mb 102

Чёрно-оранжевая раскраска:

SoundCloud v2025.12.29 (MOD) (Black Orange) apk 57.66 Mb 38

Чёрно-жёлтая раскраска:

SoundCloud v2025.12.29 (MOD) (Black Yellow) apk 57.66 Mb 6

Чёрно-синяя раскраска:

SoundCloud v2025.12.29 (MOD) (Black Blue) apk 57.66 Mb 21

Чёрно-красная раскраска:

SoundCloud v2025.12.29 (MOD) (Black Red) apk 57.66 Mb 47

Тёмная (стандартная) раскраска:

SoundCloud v2025.12.29 (MOD) (Dark) apk 57.66 Mb 68

Google Play

Бесплатное

SoundCloud v2025.12.29 (MOD) (Black Green) apk 57.66 Mb 1 257

Версия

2025.12.29

(1998040114)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 9.0+

(API 28)

29.12.2025, 11:24

Файл

soundcloud_v2025_12_29_mod_black_green.apk

Имя

SoundCloud

Пакет

com.soundcloud.android

MD5

82e032f02a7e72109aa31e9cabbacdb3

SHA-1

84d795fbf857c3fb78e48bf3fd431f8b59b21e02

SHA-256

f8be38499788c8206350494756208cd142d9db65495a51ac9971d388d06a69f6

Проверка

Подпись

CN=Oleg Aprel, OU=Aprel Mods, O=Aprel Team, L=Mozyr, ST=Gomel Region, C=BY

Имя

Oleg Aprel

Подразделение

Aprel Mods

Организация

Aprel Team

Локация

Mozyr

Регион

Gomel Region

Страна

BY

Действует от

01.04.2020 00:06:56 MSK

Действует до

01.04.2075 00:06:56 MSK

MD5

d78a315ac80f04ce56217c3753e1e1c8

SHA-1

a7d24b02eba812197faf114cf26de85856b4b01c

SHA-256

a442d06d648bd8557e19ddeca21678c9bd77be3a00f8fa2ece1f6908417d1973

Серийник

7d7d4c9c

Схема

v3

Ключ

Aprel Team

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

58

Чёрно-розовая раскраска:

SoundCloud v2025.12.29 (MOD) (Black Pink) apk 57.66 Mb 139

Версия

2025.12.29

(1998040114)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 9.0+

(API 28)

29.12.2025, 11:25

Файл

soundcloud_v2025_12_29_mod_black_pink.apk

Имя

SoundCloud

Пакет

com.soundcloud.android

MD5

c22b9dad51159361b0dd4d7535a13300

SHA-1

07b6cecf0c932b074da6226fc2da81638517699b

SHA-256

620f7b505f52de552cec636ca02fc38fe2deac97d01cf90882dcd7ce2669c475

Проверка

Подпись

CN=Oleg Aprel, OU=Aprel Mods, O=Aprel Team, L=Mozyr, ST=Gomel Region, C=BY

Имя

Oleg Aprel

Подразделение

Aprel Mods

Организация

Aprel Team

Локация

Mozyr

Регион

Gomel Region

Страна

BY

Действует от

01.04.2020 00:06:56 MSK

Действует до

01.04.2075 00:06:56 MSK

MD5

d78a315ac80f04ce56217c3753e1e1c8

SHA-1

a7d24b02eba812197faf114cf26de85856b4b01c

SHA-256

a442d06d648bd8557e19ddeca21678c9bd77be3a00f8fa2ece1f6908417d1973

Серийник

7d7d4c9c

Схема

v3

Ключ

Aprel Team

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

63

Чёрно-фиолетовая раскраска:

SoundCloud v2025.12.29 (MOD) (Black Purple) apk 57.66 Mb 102

Версия

2025.12.29

(1998040114)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 9.0+

(API 28)

29.12.2025, 11:26

Файл

soundcloud_v2025_12_29_mod_black_purple.apk

Имя

SoundCloud

Пакет

com.soundcloud.android

MD5

bfa7d34940f25b6f8db4b5c7ad3e55be

SHA-1

298dd8fffcd91127d36f5209ceb66f975122567c

SHA-256

90107953be98a68ff9d265e0bc4febbaa36e95df2ad138ed727ed8443254a515

Проверка

Подпись

CN=Oleg Aprel, OU=Aprel Mods, O=Aprel Team, L=Mozyr, ST=Gomel Region, C=BY

Имя

Oleg Aprel

Подразделение

Aprel Mods

Организация

Aprel Team

Локация

Mozyr

Регион

Gomel Region

Страна

BY

Действует от

01.04.2020 00:06:56 MSK

Действует до

01.04.2075 00:06:56 MSK

MD5

d78a315ac80f04ce56217c3753e1e1c8

SHA-1

a7d24b02eba812197faf114cf26de85856b4b01c

SHA-256

a442d06d648bd8557e19ddeca21678c9bd77be3a00f8fa2ece1f6908417d1973

Серийник

7d7d4c9c

Схема

v3

Ключ

Aprel Team

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

63

Чёрно-оранжевая раскраска:

SoundCloud v2025.12.29 (MOD) (Black Orange) apk 57.66 Mb 38

Версия

2025.12.29

(1998040114)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 9.0+

(API 28)

29.12.2025, 11:27

Файл

soundcloud_v2025_12_29_mod_black_orange.apk

Имя

SoundCloud

Пакет

com.soundcloud.android

MD5

720c4ed869f288ee25a9229b642b77c9

SHA-1

78ef675c40e90ea38a7f00b1d24eac157a1bbd36

SHA-256

82b16f6843ec3d0d709ccaf9e0323b36610f2f838ec7fff7950ecc9e8c22abb6

Проверка

Подпись

CN=Oleg Aprel, OU=Aprel Mods, O=Aprel Team, L=Mozyr, ST=Gomel Region, C=BY

Имя

Oleg Aprel

Подразделение

Aprel Mods

Организация

Aprel Team

Локация

Mozyr

Регион

Gomel Region

Страна

BY

Действует от

01.04.2020 00:06:56 MSK

Действует до

01.04.2075 00:06:56 MSK

MD5

d78a315ac80f04ce56217c3753e1e1c8

SHA-1

a7d24b02eba812197faf114cf26de85856b4b01c

SHA-256

a442d06d648bd8557e19ddeca21678c9bd77be3a00f8fa2ece1f6908417d1973

Серийник

7d7d4c9c

Схема

v3

Ключ

Aprel Team

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

63

Чёрно-жёлтая раскраска:

SoundCloud v2025.12.29 (MOD) (Black Yellow) apk 57.66 Mb 6

Версия

2025.12.29

(1998040114)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 9.0+

(API 28)

29.12.2025, 11:28

Файл

soundcloud_v2025_12_29_mod_black_yellow.apk

Имя

SoundCloud

Пакет

com.soundcloud.android

MD5

92b7dc084352f6a53438769f0dd521b9

SHA-1

a18f3c7567f0c56c3e6f2d368b147b6e1333f41b

SHA-256

b021c5559a431c343b24c0962e4fd44080b31f41589e02daf1ed71f6f1d90a46

Проверка

Подпись

CN=Oleg Aprel, OU=Aprel Mods, O=Aprel Team, L=Mozyr, ST=Gomel Region, C=BY

Имя

Oleg Aprel

Подразделение

Aprel Mods

Организация

Aprel Team

Локация

Mozyr

Регион

Gomel Region

Страна

BY

Действует от

01.04.2020 00:06:56 MSK

Действует до

01.04.2075 00:06:56 MSK

MD5

d78a315ac80f04ce56217c3753e1e1c8

SHA-1

a7d24b02eba812197faf114cf26de85856b4b01c

SHA-256

a442d06d648bd8557e19ddeca21678c9bd77be3a00f8fa2ece1f6908417d1973

Серийник

7d7d4c9c

Схема

v3

Ключ

Aprel Team

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

59

Чёрно-синяя раскраска:

SoundCloud v2025.12.29 (MOD) (Black Blue) apk 57.66 Mb 21

Версия

2025.12.29

(1998040114)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 9.0+

(API 28)

29.12.2025, 11:29

Файл

soundcloud_v2025_12_29_mod_black_blue.apk

Имя

SoundCloud

Пакет

com.soundcloud.android

MD5

7c2887486826cbad4ffed82b205decd3

SHA-1

1513c7e5f4ad40a97e23a3035ddf4b897e9bb2eb

SHA-256

d199739ef24d6fde0ed01daf12741e8cfe04863c7c04bdb8f15a740ee3240a3d

Проверка

Подпись

CN=Oleg Aprel, OU=Aprel Mods, O=Aprel Team, L=Mozyr, ST=Gomel Region, C=BY

Имя

Oleg Aprel

Подразделение

Aprel Mods

Организация

Aprel Team

Локация

Mozyr

Регион

Gomel Region

Страна

BY

Действует от

01.04.2020 00:06:56 MSK

Действует до

01.04.2075 00:06:56 MSK

MD5

d78a315ac80f04ce56217c3753e1e1c8

SHA-1

a7d24b02eba812197faf114cf26de85856b4b01c

SHA-256

a442d06d648bd8557e19ddeca21678c9bd77be3a00f8fa2ece1f6908417d1973

Серийник

7d7d4c9c

Схема

v3

Ключ

Aprel Team

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

63

Чёрно-красная раскраска:

SoundCloud v2025.12.29 (MOD) (Black Red) apk 57.66 Mb 47

Версия

2025.12.29

(1998040114)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 9.0+

(API 28)

29.12.2025, 11:30

Файл

soundcloud_v2025_12_29_mod_black_red.apk

Имя

SoundCloud

Пакет

com.soundcloud.android

MD5

8f2b27228ec92078ad0f3daacbc48d67

SHA-1

5b42db79a5acc88c32e00786e1f82c3244c3f539

SHA-256

11709621405358954114e48fb60ff37ebe5e9f3503d255579922ee10dd86517d

Проверка

Подпись

CN=Oleg Aprel, OU=Aprel Mods, O=Aprel Team, L=Mozyr, ST=Gomel Region, C=BY

Имя

Oleg Aprel

Подразделение

Aprel Mods

Организация

Aprel Team

Локация

Mozyr

Регион

Gomel Region

Страна

BY

Действует от

01.04.2020 00:06:56 MSK

Действует до

01.04.2075 00:06:56 MSK

MD5

d78a315ac80f04ce56217c3753e1e1c8

SHA-1

a7d24b02eba812197faf114cf26de85856b4b01c

SHA-256

a442d06d648bd8557e19ddeca21678c9bd77be3a00f8fa2ece1f6908417d1973

Серийник

7d7d4c9c

Схема

v3

Ключ

Aprel Team

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

63

Тёмная (стандартная) раскраска:

SoundCloud v2025.12.29 (MOD) (Dark) apk 57.66 Mb 68

Версия

2025.12.29

(1998040114)

Архитектуры

ARMv7, ARM64

OS(MIN)

Android 9.0+

(API 28)

29.12.2025, 11:31

Файл

soundcloud_v2025_12_29_mod_dark.apk

Имя

SoundCloud

Пакет

com.soundcloud.android

MD5

d63fb2619ac2e7fec3a8759a2e7f5f89

SHA-1

47765c5916d7bd8c3036969a1ac33c599b788d0a

SHA-256

02d8810a13fcd2ba08f68ce80ef3aaa2fed79c41c93b0ed755c4e1a64bd9729e

Проверка

Подпись

CN=Oleg Aprel, OU=Aprel Mods, O=Aprel Team, L=Mozyr, ST=Gomel Region, C=BY

Имя

Oleg Aprel

Подразделение

Aprel Mods

Организация

Aprel Team

Локация

Mozyr

Регион

Gomel Region

Страна

BY

Действует от

01.04.2020 00:06:56 MSK

Действует до

01.04.2075 00:06:56 MSK

MD5

d78a315ac80f04ce56217c3753e1e1c8

SHA-1

a7d24b02eba812197faf114cf26de85856b4b01c

SHA-256

a442d06d648bd8557e19ddeca21678c9bd77be3a00f8fa2ece1f6908417d1973

Серийник

7d7d4c9c

Схема

v3

Ключ

Aprel Team

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

63