Отслеживать новость

При изменении новости вы получите уведомление на E-mail.

Подписаться

Подписались: 2

Версия

12.5.1 (65819)

OS(MIN)

Android 6.0+

Язык

Разработчик

Состояние

Модификация

Root

Не требуется

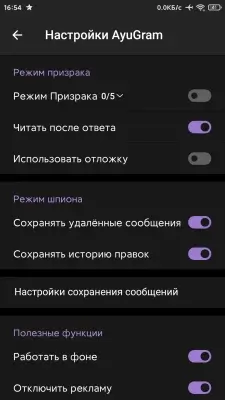

Скачать AyuGram (MOD Telegram) v12.5.1 (65819) бесплатно на андроид

Мод на мод (вариант 1):

Пакет: com.radolyn.ayugram

AyuGram v12.5.1 (65819) (MOD 1) (ARMv7) apk 88.09 Mb 3 269

AyuGram v12.5.1 (65819) (MOD 1) (ARM64) apk 91.31 Mb 583

Мод на мод (вариант 2):

Пакет: org.telegram.messenger

AyuGram v12.5.1 (65819) (MOD 2) (ARMv7) apk 88.12 Mb 170

AyuGram v12.5.1 (65819) (MOD 2) (ARM64) apk 91.32 Mb 189

Оригинальный мод:

Пакет: com.radolyn.ayugram

AyuGram v12.5.1 (65819) (Original) (Full) apk 160.83 Mb 206

AyuGram v12.5.1 (65819) (Original) (Lite) apk 93.09 Mb 76

Пакет: com.radolyn.ayugram

AyuGram v12.5.1 (65819) (MOD 1) (ARMv7) apk 88.09 Mb 3 269

Версия

12.5.1

(65819)

Архитектура

ARMv7

OS(MIN)

Android 6.0+

(API 23)

31.03.2026, 19:49

Файл

ayugram_v12_5_1_b65819_20260329_arm7_s.apk

Имя

AyuGram

Пакет

com.radolyn.ayugram

MD5

da68b5bed5804a3dd2d3954655ed597d

SHA-1

39ae8abe6ef171dfd7633a34630a9f957c97d613

SHA-256

e928e0954d7721dec2ec8b43aee1072cd783b9a5aed3534aafb5ebdb5c636e6b

Проверка

Подпись

CN=FuRReX, OU=@r_device, O=Root-Device.com, L=Petrodvorets, ST=Saint-Petersburg, C=Russia

Имя

FuRReX

Подразделение

@r_device

Организация

Root-Device.com

Локация

Petrodvorets

Регион

Saint-Petersburg

Страна

Russia

Действует от

20.11.2024 10:41:11 MSK

Действует до

23.03.3024 10:41:11 MSK

MD5

d89c49d8208de6c920ce58414b3ccccb

SHA-1

b4cfccd6ea03289675552a0e70ba6c41e4549124

SHA-256

9928b9a6ded5d761487da1f44d612b0f6127a9b45c2a462155c6bbf5b8eac36c

Серийник

7cc02aab

Схема

v1 + v2 + v3

Ключ

FuRReX

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

62

AyuGram v12.5.1 (65819) (MOD 1) (ARM64) apk 91.31 Mb 583

Версия

12.5.1

(65819)

Архитектура

ARM64

OS(MIN)

Android 6.0+

(API 23)

31.03.2026, 19:50

Файл

ayugram_v12_5_1_b65819_20260329_arm64_s.apk

Имя

AyuGram

Пакет

com.radolyn.ayugram

MD5

a88d8fb5469bf3620a107a409bb9ddb8

SHA-1

3c2536651652bad8b3e0cf4fa8875bf7c66506b7

SHA-256

9439eb3ea3a04b8968a4d2fe053b998883cbd49ee859ce05350c10ea3725838a

Проверка

Подпись

CN=FuRReX, OU=@r_device, O=Root-Device.com, L=Petrodvorets, ST=Saint-Petersburg, C=Russia

Имя

FuRReX

Подразделение

@r_device

Организация

Root-Device.com

Локация

Petrodvorets

Регион

Saint-Petersburg

Страна

Russia

Действует от

20.11.2024 10:41:11 MSK

Действует до

23.03.3024 10:41:11 MSK

MD5

d89c49d8208de6c920ce58414b3ccccb

SHA-1

b4cfccd6ea03289675552a0e70ba6c41e4549124

SHA-256

9928b9a6ded5d761487da1f44d612b0f6127a9b45c2a462155c6bbf5b8eac36c

Серийник

7cc02aab

Схема

v1 + v2 + v3

Ключ

FuRReX

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

63

Мод на мод (вариант 2):

Пакет: org.telegram.messenger

AyuGram v12.5.1 (65819) (MOD 2) (ARMv7) apk 88.12 Mb 170

Версия

12.5.1

(65819)

Архитектура

ARMv7

OS(MIN)

Android 6.0+

(API 23)

31.03.2026, 19:47

Файл

ayugram_tg_v12_5_1_b65819_20260329_arm7_s.apk

Имя

Telegram

Пакет

org.telegram.messenger

MD5

da2a6d16cde15c2740e3859e38116b7e

SHA-1

8bbec222e01b2038e0e299359942009a38fcae8b

SHA-256

cc87ae2fccfcf568dd22c8085012a8cc6996293e97c76155184f529f48ed0bb7

Проверка

Подпись

CN=FuRReX, OU=@r_device, O=Root-Device.com, L=Petrodvorets, ST=Saint-Petersburg, C=Russia

Имя

FuRReX

Подразделение

@r_device

Организация

Root-Device.com

Локация

Petrodvorets

Регион

Saint-Petersburg

Страна

Russia

Действует от

20.11.2024 10:41:11 MSK

Действует до

23.03.3024 10:41:11 MSK

MD5

d89c49d8208de6c920ce58414b3ccccb

SHA-1

b4cfccd6ea03289675552a0e70ba6c41e4549124

SHA-256

9928b9a6ded5d761487da1f44d612b0f6127a9b45c2a462155c6bbf5b8eac36c

Серийник

7cc02aab

Схема

v1 + v2 + v3

Ключ

FuRReX

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

63

AyuGram v12.5.1 (65819) (MOD 2) (ARM64) apk 91.32 Mb 189

Версия

12.5.1

(65819)

Архитектура

ARM64

OS(MIN)

Android 6.0+

(API 23)

31.03.2026, 19:48

Файл

ayugram_tg_v12_5_1_b65819_20260329_arm64_s.apk

Имя

Telegram

Пакет

org.telegram.messenger

MD5

59edfb815b815d3f3b6317b5bdc4c9dc

SHA-1

63686e18fd395dfd6b76781f191697d05f19bf02

SHA-256

cbd8a5cffc083adda979ff7dadc5489636d99b0e12eaf5f5c67d99fe5978933e

Проверка

Подпись

CN=FuRReX, OU=@r_device, O=Root-Device.com, L=Petrodvorets, ST=Saint-Petersburg, C=Russia

Имя

FuRReX

Подразделение

@r_device

Организация

Root-Device.com

Локация

Petrodvorets

Регион

Saint-Petersburg

Страна

Russia

Действует от

20.11.2024 10:41:11 MSK

Действует до

23.03.3024 10:41:11 MSK

MD5

d89c49d8208de6c920ce58414b3ccccb

SHA-1

b4cfccd6ea03289675552a0e70ba6c41e4549124

SHA-256

9928b9a6ded5d761487da1f44d612b0f6127a9b45c2a462155c6bbf5b8eac36c

Серийник

7cc02aab

Схема

v1 + v2 + v3

Ключ

FuRReX

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

66

Оригинальный мод:

Пакет: com.radolyn.ayugram

AyuGram v12.5.1 (65819) (Original) (Full) apk 160.83 Mb 206

Версия

12.5.1

(65819)

Архитектуры

ARMv7, ARM64, x86_64

OS(MIN)

Android 6.0+

(API 23)

31.03.2026, 19:37

Файл

vanilla_ayugram_full_universal_v20260329.apk

Имя

AyuGram

Пакет

com.radolyn.ayugram

MD5

e0339c2c480b82bb609a035f2e7dc685

SHA-1

e71150c5bd15ab1956def120a0ed2523a5b39156

SHA-256

e6d10e09fa91dad2877ba2ad50129edfd6086999f754c7aa3ee39694fca4890f

Проверка

Подпись

C=RU, ST=Russia, L=Moscow, O=Radolyn Labs, OU=Mobile, CN=AlexeyZavar

Имя

AlexeyZavar

Подразделение

Mobile

Организация

Radolyn Labs

Локация

Moscow

Регион

Russia

Страна

RU

Действует от

06.04.2024 17:29:46 MSK

Действует до

29.03.2059 17:29:46 MSK

MD5

04c54334dade6e0aab2e00cde53637b0

SHA-1

dbe511bc799a0d56b6dc20416af7b141416fa7ef

SHA-256

50fdf87a75d5e522d08d5fc9f15cfd1fed8a93eaebc06c968793c8871d9a22b3

Серийник

1

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

58

AyuGram v12.5.1 (65819) (Original) (Lite) apk 93.09 Mb 76

Версия

12.5.1

(65819)

Архитектуры

ARMv7, ARM64, x86_64

OS(MIN)

Android 6.0+

(API 23)

31.03.2026, 19:38

Файл

vanilla_ayugram_lite_universal_v20260329.apk

Имя

AyuGram

Пакет

com.radolyn.ayugram

MD5

30706da16c30a9f81e68b19a1b51ad80

SHA-1

ddebcd49336e55818da987d14ddad04caedad0e2

SHA-256

7dd20774263279ec488cc3ac898d093cc8de4c153c11a07fd4d8b9a3fd7d0c74

Проверка

Подпись

C=RU, ST=Russia, L=Moscow, O=Radolyn Labs, OU=Mobile, CN=AlexeyZavar

Имя

AlexeyZavar

Подразделение

Mobile

Организация

Radolyn Labs

Локация

Moscow

Регион

Russia

Страна

RU

Действует от

06.04.2024 17:29:46 MSK

Действует до

29.03.2059 17:29:46 MSK

MD5

04c54334dade6e0aab2e00cde53637b0

SHA-1

dbe511bc799a0d56b6dc20416af7b141416fa7ef

SHA-256

50fdf87a75d5e522d08d5fc9f15cfd1fed8a93eaebc06c968793c8871d9a22b3

Серийник

1

Схема

v1 + v2

BitDefenderFalx

Android.PUA.DebugKeyОтображает ложное обнаружение из-за "DebugKey" подписи.

Trustlook

Android.Riskware.TestKey.rAОтображает ложное обнаружение из-за "TestKey" подписи.

Android.Malware.General (score:6)Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

AhnLab-V3

PUP/Android.XXX.XXXЛожноположительный детект на примере нашей подписи: "PUP/Android.Malct.1301630".

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Отображает ложное обнаружение из-за индивидуальной блокировки подписи.

Microsoft

PUA:Win32/Puwaders.C!mlЛожноположительный детект, который антивирус Microsoft Defender использует для маркировки потенциально нежелательных приложений (PUA) в Windows.

Trojan:Script/Wacatac.C!mlАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Ikarus

PUA.AndroidOS.KillerApplicationАктивируется при использовании APK Signature KillerApplication (нормальное явление для модов).

Trojan-Dropper.AndroidOS.AgentАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

Trojan-Spy.AndroidOS.BankerВстроенный разработчиком API-скрипт для оплаты его труда (In-App Purchases), схожий с обычными покупками внутри приложения, но не прошедший проверку Google и поэтому распознаваемый как подозрительный.

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

При этом в действительно вредоносных файлах обычно присутствуют функции вроде "keylogger" или "sniffer".

TrellixENS

Artemis!XXXАктивируется при принудительной разблокировке "Pro" или любом другом изменении .apk-файлов (нормальное явление для модов).

Является распространённым ложным обнаружением.

Является распространённым ложным обнаружением.

SymantecMobileInsight

AdLibrary:GeneriskЯвляется распространённым ложным обнаружением.

Успешная проверка.

55